STOP Djvu Ransomware

De STOP-ransomware-familie, ook wel de STOP Djvu Ransomware-familie genoemd, is een bedreigend stukje malware. De STOP Djvu is slechts een van de vele bedreigingen die gemeenschappelijke kenmerken delen en afkomstig zijn van de STOP-ransomware, ook al verschillen sommige van hun methoden om bestandstypen te beïnvloeden en bestandsextensies te versleutelen.

De originele STOP Ransomware werd al in februari 2018 opgemerkt door beveiligingsonderzoekers. Sindsdien is het echter geëvolueerd en is de familie van klonen en uitlopers gegroeid. De primaire distributiemethode van de STOP-ransomware waren spam-e-mailcampagnes met beschadigde bijlagen.

De STOP Djvu-ransomware werkt op een manier die vergelijkbaar is met andere ransomwarebedreigingen in zijn soort, waarbij de toegang tot de belangrijkste bestanden die gebruikers mogelijk in hun systeem gebruiken, wordt versleuteld en geblokkeerd. Persoonlijke bestanden, afbeeldingen, documenten en meer kunnen worden gecodeerd en in wezen worden uitgeschakeld voor alle gebruikers op de machine. STOP Djvu ransomware werd voor het eerst opgemerkt in december 2018 in wat een behoorlijk succesvolle online infectiecampagne leek te zijn. Onderzoekers wisten niet hoe de ransomware zich verspreidde, maar latere slachtoffers meldden dat ze infecties ontdekten nadat ze keygens of cracks aan het downloaden waren. Zodra de infiltratie plaatsvindt, verandert STOP Djvu-ransomware de Windows-instellingen en voegt het bestanden toe met een reeks namen, zoals .djvu, .djvus, .djvuu, .uudjvu, .udjvu of .djvuq en de recente .promorad- en .promock-extensies. De nieuwere versies hebben nog geen decryptor, maar de oudere kunnen worden gedecodeerd met de STOPDecrypter. Gebruikers wordt aangeraden om geen losgeld te betalen, wat er ook gebeurt.

De methode die wordt gebruikt om de toegang tot de bestanden te blokkeren, maakt gebruik van het RSA-coderingsalgoritme. Hoewel het ontsleutelen van de bestanden misschien moeilijk lijkt voor onervaren gebruikers, is het absoluut niet nodig om enige moeite te doen om de mensen achter de dreiging te betalen. In dergelijke situaties worden meestal valse beloftes gedaan, zodat gebruikers er snel achter kunnen komen dat ze worden genegeerd zodra betalingen zijn gedaan.

Aanvallen van de STOP Djvu-ransomware werden voor het eerst gemeld eind 2018. De belangrijkste distributiemethode voor de STOP Djvu bleef spam-e-mails en aanpassingen aan de kern van de ransomware waren relatief klein. De meerderheid van de valse, gecompromitteerde bijlagen die in de spam-e-mails werden gebruikt, waren kantoordocumenten met macro's of nep-pdf-bestanden waarop de ransomware zou draaien zonder medeweten van het slachtoffer. Het gedrag van de STOP Djvu is ook niet veel veranderd - de ransomware verwijdert nog steeds alle Shadow Volume-snapshots om back-ups te verwijderen en begint vervolgens de bestanden van het slachtoffer te versleutelen.

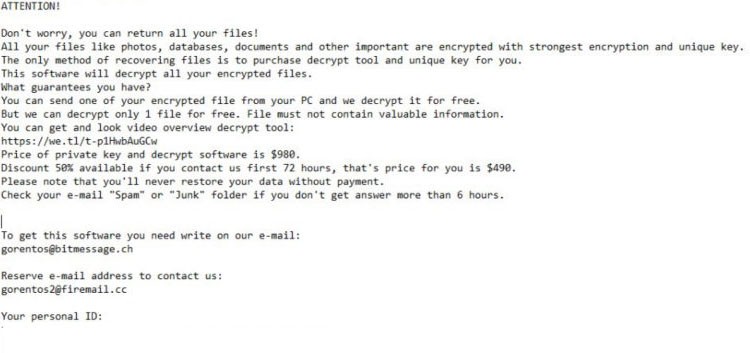

Er zijn kleine wijzigingen aangebracht in de losgeldbrief, die wordt opgeslagen als '_openme.txt' op het bureaublad van het slachtoffer. De tekst van de losgeldbrief is hier te vinden:

'[start losgeldbrief]

———————— AL UW BESTANDEN ZIJN VERSLEUTELD ————————

Maakt u zich geen zorgen, u kunt al uw bestanden retourneren!

Al uw bestanden, documenten, foto's, databases en andere belangrijke zijn gecodeerd met de sterkste codering en unieke sleutel.

De enige methode om bestanden te herstellen, is door een decoderingstool en een unieke sleutel voor u aan te schaffen.

Deze software zal al uw versleutelde bestanden decoderen.

Welke garanties geven we u?

U kunt een van uw gecodeerde bestanden vanaf uw pc verzenden en wij decoderen het gratis.

Maar we kunnen slechts 1 bestand gratis ontsleutelen. Het bestand mag geen waardevolle informatie bevatten

Probeer geen decoderingstools van derden te gebruiken, omdat dit uw bestanden zal vernietigen.

Korting van 50% beschikbaar als u de eerste 72 uur contact met ons opneemt.

Om deze software te krijgen, moet u op onze e-mail schrijven:

helpshadow@india.com

Reserveer een e-mailadres om contact met ons op te nemen:

helpshadow@firemail.cc

Uw persoonlijke ID: [string]

[einde losgeldbrief] '

De ransomware beperkte zich tot het hernoemen van de gecodeerde bestanden met de .djvu-extensie oorspronkelijk, wat een merkwaardige keuze was omdat .djvu eigenlijk een legitiem bestandsformaat is, ontwikkeld door de AT&T Labs en gebruikt voor het opslaan van gescande documenten, enigszins vergelijkbaar met de .pdf van Adobe. Latere versies van de ransomware namen een reeks andere extensies over voor versleutelde bestanden, waaronder '.chech', '.luceq', '.kroput1,' .charck, '.kropun``' .luces, '.pulsar1, '' .uudjvu, '' .djvur, '' .tfude, '' .tfudeq 'en' .tfudet '.

Bepaalde stammen van de STOP Djvu-ransomware kunnen gratis worden gedecodeerd met behulp van de zogenaamde 'STOPDecrypter' die is ontwikkeld door de beveiligingsonderzoeker Michael Gillespie en online beschikbaar is als gratis download.

Inhoudsopgave

STOP Djvu Ransomware Video

Tip: Zet je geluid AAN en bekijk de video in de modus Volledig scherm.

STOP Djvu Ransomware schermafbeeldingen

Analyse rapport

Algemene informatie

| Family Name: | STOP/DJVU Ransomware |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

def8a7bfe5fe47d95a95085d8dbc7a53

SHA1:

7182d4b2f55a560d83edf0824e119f71fa8422b6

SHA256:

B83855EA63E7F28396099A5B6E877BE537E78E4A50DF720262461A1D13B02192

Bestandsgrootte:

6.29 MB, 6292105 bytes

|

|

MD5:

a6b8c0cb178c31dd347554c3e5a0d5f8

SHA1:

91864f269d696ee80869cfeb3c9a204f8031a3bb

SHA256:

4FFB8E9ADF508662B5E51CBEC75B2E07CE1CBBFAAB873F72EDC7BAC385421E2C

Bestandsgrootte:

3.47 MB, 3471869 bytes

|

|

MD5:

2336c9624d9a44c393d354206226f508

SHA1:

ea7edc388ad62990f52b9ed40df26d20f4e20190

SHA256:

CE48ED04C92143B7E91F9665DD9337B2EE0B9CC1B5AEE534D26C09E084F8ABB0

Bestandsgrootte:

1.36 MB, 1359918 bytes

|

|

MD5:

42f32aa699bc45a3638ddeb325ebebc1

SHA1:

508cea3ba2bf04cc6851295f92bf0e752071f6b8

SHA256:

16532B38591B713395C288B11610494BCC4C4537BE492D43C54D66FEB7B95FA4

Bestandsgrootte:

1.33 MB, 1328186 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File has exports table

- File has TLS information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

Show More

- File is Native application (NOT .NET application)

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| Naam | Waarde |

|---|---|

| Comments | This installation was built with Inno Setup. |

| Company Name |

|

| File Description |

|

| File Version |

|

| Internal Name |

|

| Legal Copyright | Copyright © Alexander Roshal 1993-2022 |

| Original Filename |

|

| Product Name |

|

| Product Version |

|

File Traits

- 2+ executable sections

- big overlay

- HighEntropy

- Installer Manifest

- No Version Info

- RAR (In Overlay)

- RARinO

- SusSec

- vb6

- WinRAR SFX

Show More

- WRARSFX

- x86

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\users\user\appdata\local\temp\is-13e8d.tmp\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186.tmp | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\is-88uan.tmp\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918.tmp | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\is-pk5hm.tmp\_isetup\_setup64.tmp | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\appdata\local\temp\is-shkd6.tmp\_isetup\_setup64.tmp | Generic Read,Write Data,Write Attributes,Write extended,Append data |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Other Suspicious |

|

| Anti Debug |

|

| User Data Access |

|

| Process Manipulation Evasion |

|

| Process Shell Execute |

|

| Keyboard Access |

|

Shell Command Execution

Shell Command Execution

This section lists Windows shell commands that are run by the samples in this family. Windows Shell commands are often leveraged by malware for nefarious purposes and can be used to elevate security privileges, download and launch other malware, exploit vulnerabilities, collect and exfiltrate data, and hide malicious activity.

"C:\Users\Lehsoaco\AppData\Local\Temp\is-88UAN.tmp\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918.tmp" /SL5="$5036E,928289,131584,c:\users\user\downloads\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918"

|

"C:\Users\Dfhrhqtz\AppData\Local\Temp\is-13E8D.tmp\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186.tmp" /SL5="$802E8,896816,131584,c:\users\user\downloads\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186"

|