ZATRZYMAJ Djvu Ransomware

Rodzina STOP Ransomware, określana również jako rodzina STOP Djvu Ransomware, jest groźnym złośliwym oprogramowaniem. STOP Djvu to tylko jedno z wielu zagrożeń, które mają wspólne cechy i pochodzą z ransomware STOP, mimo że niektóre z ich metod wpływania na typy plików i szyfrowania rozszerzeń plików różnią się.

Pierwotne oprogramowanie ransomware STOP zostało zauważone przez badaczy bezpieczeństwa już w lutym 2018 r. Jednak od tego czasu ewoluowało, a jego rodzina klonów i odgałęzień powiększyła się. Podstawową metodą dystrybucji ransomware STOP były kampanie spamowe e-mail wykorzystujące uszkodzone załączniki.

STOP Djvu Ransomware działa w sposób podobny do innych zagrożeń ransomware tego rodzaju, szyfrując i blokując dostęp do kluczowych plików, które użytkownicy mogą wykorzystywać w swoim systemie. Pliki osobiste, zdjęcia, dokumenty i nie tylko mogą być szyfrowane i zasadniczo wyłączone dla wszystkich użytkowników na komputerze. STOP Djvu Ransomware został po raz pierwszy zauważony w grudniu 2018 r. w dość udanej kampanii infekcji online. Badacze nie byli świadomi sposobu rozprzestrzeniania się ransomware, ale później ofiary zgłaszały, że odkrywały infekcje po pobraniu keygenów lub cracków. Po wystąpieniu infekcji ransomware STOP Djvu zmienia ustawienia systemu Windows, dołączając pliki o różnych nazwach, takich jak .djvu, .djvus, .djvuu, .uudjvu, .udjvu lub .djvuq oraz ostatnie rozszerzenia .promorad i .promock. Nowsze wersje nie mają jeszcze deszyfratora, ale starsze można odszyfrować za pomocą STOPDecrypter. Użytkownikom zaleca się unikanie płacenia okupu, bez względu na wszystko.

Metoda stosowana do blokowania dostępu do plików wykorzystuje algorytm szyfrowania RSA. Chociaż odszyfrowanie plików może wydawać się trudne dla niedoświadczonych użytkowników, zdecydowanie nie ma potrzeby podejmowania jakichkolwiek wysiłków, aby zapłacić osobom stojącym za zagrożeniem. W takich sytuacjach zwykle składane są fałszywe obietnice, więc użytkownicy mogą szybko dowiedzieć się, że są ignorowane po dokonaniu płatności.

Ataki ransomware STOP Djvu zostały po raz pierwszy zgłoszone pod koniec 2018 roku. Główną metodą dystrybucji STOP Djvu pozostały wiadomości spamowe, a poprawki w rdzeniu ransomware były stosunkowo niewielkie. Większość fałszywych, zhakowanych załączników wykorzystywanych w wiadomościach spamowych stanowiły dokumenty biurowe z obsługą makr lub fałszywe pliki PDF, które uruchamiałyby oprogramowanie ransomware bez wiedzy ofiary. Zachowanie STOP Djvu również się nie zmieniło - ransomware nadal usuwa wszystkie migawki Shadow Volume, aby pozbyć się kopii zapasowych, a następnie zaczyna szyfrować pliki ofiary.

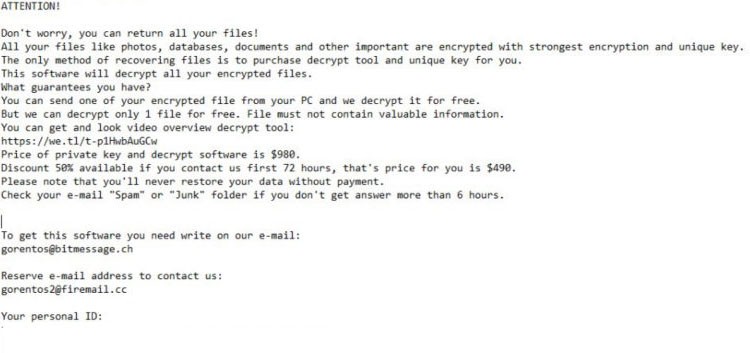

W notatce dotyczącej okupu, która jest zapisywana jako „_openme.txt" na pulpicie ofiary, wprowadzono drobne zmiany. Tekst żądania okupu można znaleźć tutaj:

'[początek żądania okupu]

———————— WSZYSTKIE TWOJE PLIKI SĄ ZASZYFROWANE ————————

Nie martw się, możesz zwrócić wszystkie swoje pliki!

Wszystkie Twoje pliki, dokumenty, zdjęcia, bazy danych i inne ważne są zaszyfrowane najsilniejszym szyfrowaniem i unikalnym kluczem.

Jedyną metodą odzyskania plików jest zakup narzędzia do odszyfrowywania i unikalnego klucza.

To oprogramowanie odszyfruje wszystkie zaszyfrowane pliki.

Jakie gwarancje Państwu dajemy?

Możesz wysłać jeden ze swoich zaszyfrowanych plików ze swojego komputera, a my odszyfrujemy go za darmo.

Ale możemy odszyfrować tylko 1 plik za darmo. Plik nie może zawierać cennych informacji

Nie próbuj używać narzędzi odszyfrowywania innych firm, ponieważ zniszczy to twoje pliki.

Zniżka 50% dostępna, jeśli skontaktujesz się z nami przez pierwsze 72 godziny.

———————————————————————————————————-

Aby otrzymać to oprogramowanie musisz napisać na nasz e-mail:

pomocshadow@india.com

Zarezerwuj adres e-mail, aby się z nami skontaktować:

helpshadow@firemail.cc

Twój dowód osobisty: [napis]

[koniec żądania okupu]'

Ransomware początkowo ograniczało się do zmiany nazwy zaszyfrowanych plików na rozszerzenie .djvu, co było ciekawym wyborem, ponieważ .djvu jest w rzeczywistości legalnym formatem plików opracowanym przez AT&T Labs i używanym do przechowywania zeskanowanych dokumentów, nieco podobnym do formatu .pdf firmy Adobe. Późniejsze wersje oprogramowania ransomware przyjęły szereg innych rozszerzeń dla zaszyfrowanych plików, w tym „.chech", „.luceq", „.kroput1," „.charck", „.kropun", „.luces", „.pulsar1". „.uudjvu", „.djvur", „.tfude", „.tfudeq" i „.tfudet".

Niektóre odmiany ransomware STOP Djvu można odszyfrować za darmo, korzystając z tak zwanego „STOPDecrypter", który został opracowany przez badacza bezpieczeństwa Michaela Gillespie i jest dostępny online do bezpłatnego pobrania.

Spis treści

ZATRZYMAJ Djvu Ransomware wideo

Wskazówka: Proszę włączyć dźwięk ON i oglądać filmy w trybie pełnoekranowym.

ZATRZYMAJ Djvu Ransomware zrzutów ekranu

Raport z analizy

Informacje ogólne

| Family Name: | STOP/DJVU Ransomware |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

def8a7bfe5fe47d95a95085d8dbc7a53

SHA1:

7182d4b2f55a560d83edf0824e119f71fa8422b6

SHA256:

B83855EA63E7F28396099A5B6E877BE537E78E4A50DF720262461A1D13B02192

Rozmiar pliku:

6.29 MB, 6292105 bytes

|

|

MD5:

a6b8c0cb178c31dd347554c3e5a0d5f8

SHA1:

91864f269d696ee80869cfeb3c9a204f8031a3bb

SHA256:

4FFB8E9ADF508662B5E51CBEC75B2E07CE1CBBFAAB873F72EDC7BAC385421E2C

Rozmiar pliku:

3.47 MB, 3471869 bytes

|

|

MD5:

2336c9624d9a44c393d354206226f508

SHA1:

ea7edc388ad62990f52b9ed40df26d20f4e20190

SHA256:

CE48ED04C92143B7E91F9665DD9337B2EE0B9CC1B5AEE534D26C09E084F8ABB0

Rozmiar pliku:

1.36 MB, 1359918 bytes

|

|

MD5:

42f32aa699bc45a3638ddeb325ebebc1

SHA1:

508cea3ba2bf04cc6851295f92bf0e752071f6b8

SHA256:

16532B38591B713395C288B11610494BCC4C4537BE492D43C54D66FEB7B95FA4

Rozmiar pliku:

1.33 MB, 1328186 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File has exports table

- File has TLS information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

Show More

- File is Native application (NOT .NET application)

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| Imię | Wartość |

|---|---|

| Comments | This installation was built with Inno Setup. |

| Company Name |

|

| File Description |

|

| File Version |

|

| Internal Name |

|

| Legal Copyright | Copyright © Alexander Roshal 1993-2022 |

| Original Filename |

|

| Product Name |

|

| Product Version |

|

File Traits

- 2+ executable sections

- big overlay

- HighEntropy

- Installer Manifest

- No Version Info

- RAR (In Overlay)

- RARinO

- SusSec

- vb6

- WinRAR SFX

Show More

- WRARSFX

- x86

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\users\user\appdata\local\temp\is-13e8d.tmp\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186.tmp | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\is-88uan.tmp\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918.tmp | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\is-pk5hm.tmp\_isetup\_setup64.tmp | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\appdata\local\temp\is-shkd6.tmp\_isetup\_setup64.tmp | Generic Read,Write Data,Write Attributes,Write extended,Append data |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Other Suspicious |

|

| Anti Debug |

|

| User Data Access |

|

| Process Manipulation Evasion |

|

| Process Shell Execute |

|

| Keyboard Access |

|

Shell Command Execution

Shell Command Execution

This section lists Windows shell commands that are run by the samples in this family. Windows Shell commands are often leveraged by malware for nefarious purposes and can be used to elevate security privileges, download and launch other malware, exploit vulnerabilities, collect and exfiltrate data, and hide malicious activity.

"C:\Users\Lehsoaco\AppData\Local\Temp\is-88UAN.tmp\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918.tmp" /SL5="$5036E,928289,131584,c:\users\user\downloads\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918"

|

"C:\Users\Dfhrhqtz\AppData\Local\Temp\is-13E8D.tmp\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186.tmp" /SL5="$802E8,896816,131584,c:\users\user\downloads\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186"

|