APT31/Zirconium

APT31 是一個高級持續威脅組織,專注於知識產權盜竊和惡意廣告。該組也被不同的安全組織稱為 Zirconium、Judgment Panda 和 Bronze Vinewood。與大多數其他 APT 組織一樣,有人懷疑 APT31 可能是由國家贊助的,在這種情況下,疑似國家是中國。 2020 年夏天,谷歌威脅分析小組表示,APT31 正在通過網絡釣魚電子郵件針對喬·拜登的總統競選活動。

最近 TAG 看到中國 APT 組織針對拜登競選人員和伊朗 APT 以網絡釣魚攻擊特朗普競選人員。沒有妥協的跡象。我們向用戶發送了我們的政府攻擊警告,並提到了聯邦執法部門。 https://t.co/ozlRL4SwhG

- Shane Huntley (@ShaneHuntley) 2020 年 6 月 4 日

APT31 的強制重定向流程

早在 2017 年,APT31 就在運行著最大的惡意廣告活動。該集團創建了不少於28家虛假廣告公司。據 Confiant 稱,Zirconium 已經購買了大約 10 億次廣告瀏覽量,並且成功地獲得了所有廣告貨幣化網站的 62%。 APT31 使用的主要攻擊媒介是強制重定向。當瀏覽網站的人被重定向到另一個網站而用戶沒有採取任何行動時,就會發生強制重定向。用戶最終訪問的網站通常被用作騙局的一部分或導致惡意軟件感染。

MyAdsBro 主頁截圖 - 來源:Confiant.com 博客

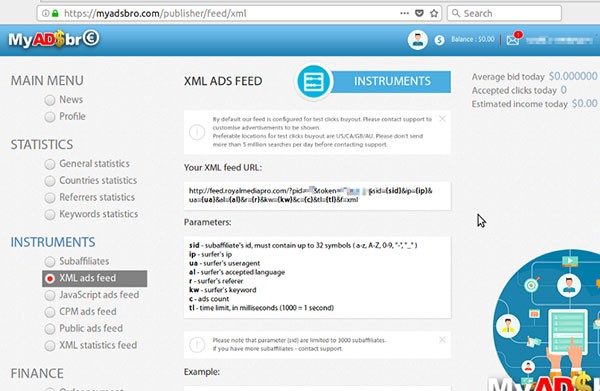

APT31 創建並使用假廣告代理公司 Beginads 與廣告平台建立關係。最終,它成為了 Zirconium 用於為所有虛假代理機構的所有活動引導流量的域。 APT31 努力確保他們與許多真實的廣告平台建立了合法的關係。這種方法也使該計劃具有一定的彈性,並使其不太可能引起懷疑。 APT31 還將流量轉售給聯盟營銷平台。這種安排意味著 APT31 不必自己操作登錄頁面。 網絡犯罪分子走得更遠,創建了一個他們自己運營的附屬網絡。該網絡被稱為 MyAdsBro。 APT31 過去通過 MyAdsBro 運行自己的廣告系列,但其他人也可以將流量推送到 MyAdsBro 以收取佣金。

客戶網頁面板截圖 - 來源:Confiant.com 博客

重定向發生後,用戶會被誘使通過一些最流行的策略進行感染:

- 偽造的 Adobe Flash Player 更新彈出窗口

- 虛假防病毒彈出窗口

- 技術支持詐騙

- 各種恐嚇信息

APT31 在建立他們的計劃並使其看起來合法時不遺餘力。所有的假機構都有各種營銷材料,假官員在社交媒體上有個人資料,甚至在上述媒體上發佈內容獨特的帖子。 Zirconium 的大部分量產公司都是在 2017 年春季推出的。並非所有 28 家都被使用,因為其中 8 家從未開始在社交媒體上露面,也沒有參與任何廣告活動。網絡犯罪分子的努力顯然是成功的。 APT31 的虛假代理商設法與 16 個真實廣告平台建立了直接的業務關係。

他們只有一小部分流量被重定向到實際的有效負載。為了避免檢測和分析,Zirconium 使用了逃避方法。 APT31 採用了一種稱為指紋識別的技術。在這個過程中,網絡犯罪分子收集有關潛在受害者係統的信息,以更準確地針對特定受眾群體。網絡犯罪分子在使用指紋識別時的目標是避免檢測。為此,他們會在瀏覽器中使用 JavaScript 來嘗試確定腳本是否針對安全掃描程序運行。如果檢測到掃描儀的跡象,則不會傳送有效載荷。指紋識別存在風險。該腳本對任何尋找它的人都是可見的,這可能會引起懷疑,但指紋識別允許更多數量的有效負載部署。

APT31 利用其偷偷摸摸的策略

還有其他不涉及在用戶端運行腳本的方法來逃避檢測。服務器端機制可以更安全地應用,因為除非觸發,否則安全研究人員將無法分析它們。一種這樣的方法是檢查用戶的 IP 是否是數據中心 IP。掃描器通常使用數據中心 IP,檢測到此類 IP 將是不部署有效負載的明確標誌。

儘管 APT31 惡意廣告活動的規模令人印象深刻,但安全研究人員仍將他們的主要重點確定為知識產權盜竊。 Zirconium 的所有操作的真正範圍仍然未知,因為它們可能造成危害。