APT31/சிர்கோனியம்

APT31 என்பது அறிவுசார் சொத்து திருட்டு மற்றும் தவறான விளம்பரத்தில் கவனம் செலுத்தும் ஒரு மேம்பட்ட தொடர்ச்சியான அச்சுறுத்தல் குழுவாகும். இந்த குழுவை பல்வேறு பாதுகாப்பு அமைப்புகளால் சிர்கோனியம், ஜட்ஜ்மென்ட் பாண்டா மற்றும் வெண்கல வைன்வுட் என்றும் அழைக்கப்படுகிறது. மற்ற APT குழுக்களைப் போலவே, APT31 அரசு நிதியுதவியுடன் இருக்கலாம் என்ற சந்தேகம் உள்ளது, இந்த வழக்கில் சந்தேகத்திற்குரிய மாநிலம் சீனாவாகும். 2020 கோடையில் கூகுள் அச்சுறுத்தல் பகுப்பாய்வு குழு APT31 ஜோ பிடனின் ஜனாதிபதி பிரச்சாரத்தை ஃபிஷிங் மின்னஞ்சல்களுடன் குறிவைக்கிறது என்று பரிந்துரைத்தது.

சமீபத்தில் TAG சீனா APT குழு பிடென் பிரச்சார ஊழியர்களை குறிவைத்ததையும், ஈரான் APT டிரம்ப் பிரச்சார ஊழியர்களை ஃபிஷிங் மூலம் குறிவைப்பதையும் பார்த்தது. சமரசத்திற்கான அறிகுறி இல்லை. நாங்கள் பயனர்களுக்கு எங்கள் அரசாங்க தாக்குதல் எச்சரிக்கையை அனுப்பியுள்ளோம், மேலும் நாங்கள் சட்ட அமலாக்கத்திற்கு பரிந்துரைத்தோம். https://t.co/ozlRL4SwhG

— ஷேன் ஹன்ட்லி (@ShaneHuntley) ஜூன் 4, 2020

APT31 இன் கட்டாயத் திருப்பிவிடுதல் செயல்முறை

2017 இல், APT31 மிகப்பெரிய தவறான விளம்பர செயல்பாட்டை இயக்கி வந்தது. குழுமம் 28 போலி விளம்பர நிறுவனங்களை உருவாக்கியுள்ளது. Confiant படி, Zirconium தோராயமாக 1 பில்லியன் விளம்பர பார்வைகளை வாங்கியது மற்றும் அனைத்து விளம்பர-பணப்படுத்தப்பட்ட வலைத்தளங்களில் 62% பெற முடிந்தது. பயன்படுத்தப்படும் முக்கிய தாக்குதல் திசையன் APT31 கட்டாய திருப்பிவிடப்பட்டது. ஒரு இணையதளத்தில் உலாவும்போது, பயனர் எந்த நடவடிக்கையும் எடுக்காமல் வேறு இணையதளத்திற்குத் திருப்பிவிடப்படும்போது கட்டாயத் திருப்பிவிடுதல் ஏற்படுகிறது. பயனர் முடிக்கும் இணையதளம் பொதுவாக மோசடியின் ஒரு பகுதியாகப் பயன்படுத்தப்படுகிறது அல்லது தீம்பொருள் தொற்றுக்கு வழிவகுக்கும்.

MyAdsBro முகப்புப் பக்க ஸ்கிரீன்ஷாட் - ஆதாரம்: Confiant.com வலைப்பதிவு

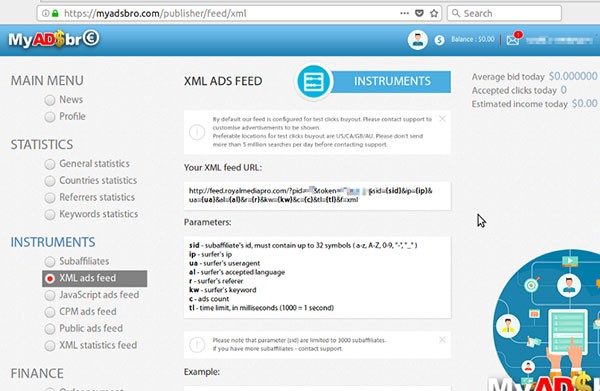

APT31 ஆனது Beginads என்ற போலி விளம்பர நிறுவனத்தை உருவாக்கி, விளம்பர தளங்களுடன் உறவுகளை ஏற்படுத்த பயன்படுத்தியது. வரிக்கு கீழே, இது அவர்களின் அனைத்து போலி ஏஜென்சிகளின் அனைத்து பிரச்சாரங்களுக்கும் போக்குவரத்தை இயக்குவதற்கு Zirconium பயன்படுத்தும் டொமைனாக மாறியது. APT31 அவர்கள் பல உண்மையான விளம்பரத் தளங்களுடன் சட்டப்பூர்வமாகத் தேடும் உறவுகளைக் கொண்டிருப்பதை உறுதிசெய்ய கடுமையாக உழைத்தனர். இந்த அணுகுமுறை திட்டத்திற்கு சில பின்னடைவைக் கொடுத்தது மற்றும் சந்தேகங்களை எழுப்புவதைக் குறைக்கிறது. APT31 மேலும் சந்தைப்படுத்தல் தளங்களுக்கு போக்குவரத்தை மறுவிற்பனை செய்தது. இந்த ஏற்பாட்டின் அர்த்தம், APT31, இறங்கும் பக்கங்களைத் தாங்களாகவே இயக்க வேண்டியதில்லை. சைபர் கிரைமினல்கள் மேலும் முன்னேறி , அவர்களே இயக்கும் ஒரு இணைப்பு வலையமைப்பை உருவாக்கினர். நெட்வொர்க் MyAdsBro என்று அழைக்கப்பட்டது. APT31 MyAdsBro மூலம் தங்கள் சொந்த பிரச்சாரங்களை இயக்கும் ஆனால் மற்றவர்கள் கமிஷனுக்காக MyAdsBro க்கு போக்குவரத்தைத் தள்ளலாம்.

வாடிக்கையாளர் வலை பேனல் ஸ்கிரீன்ஷாட் - ஆதாரம்: Confiant.com வலைப்பதிவு

வழிமாற்றுகள் நடந்தவுடன், மிகவும் பிரபலமான சில தந்திரோபாயங்கள் மூலம் தொற்றுநோயை செயல்படுத்த பயனர்கள் ஈர்க்கப்பட்டனர்:

- போலி Adobe Flash Player புதுப்பிப்பு பாப்-அப்கள்

- போலி வைரஸ் தடுப்பு பாப்-அப்கள்

- தொழில்நுட்ப ஆதரவு மோசடிகள்

- பல்வேறு பயமுறுத்தும் செய்திகள்

APT31 அவர்களின் திட்டத்தை நிறுவி அதை சட்டப்பூர்வமாக்கும் போது அதிக முயற்சி எடுத்தது. அனைத்து போலி ஏஜென்சிகளிலும் பல்வேறு சந்தைப்படுத்தல் பொருட்கள், சமூக ஊடகங்களில் சுயவிவரங்கள் கொண்ட போலி அதிகாரிகள் மற்றும் தனிப்பட்ட உள்ளடக்கத்துடன் குறிப்பிட்ட ஊடகங்களில் இடுகைகள் இருந்தன. 2017 ஆம் ஆண்டு வசந்த காலத்தில் சிர்கோனியத்தின் பெருமளவில் உற்பத்தி செய்யப்பட்ட நிறுவனங்களில் பெரும்பாலானவை தொடங்கப்பட்டன. 28 நிறுவனங்களும் பயன்படுத்தப்படவில்லை, ஏனெனில் அவற்றில் 8 நிறுவனங்கள் சமூக ஊடகங்களில் ஈடுபடவில்லை மற்றும் எந்த விளம்பர நடவடிக்கைகளிலும் ஈடுபடவில்லை. சைபர் குற்றவாளிகளின் முயற்சிகள் தெளிவாக வெற்றி பெற்றன. APT31 இன் போலி ஏஜென்சிகள் 16 உண்மையான விளம்பர தளங்களுடன் நேரடி வணிக உறவுகளை உருவாக்க முடிந்தது.

போக்குவரத்தின் ஒரு சிறிய பகுதி மட்டுமே உண்மையான பேலோடுக்கு திருப்பி விடப்பட்டது. கண்டறிதல் மற்றும் பகுப்பாய்வைத் தவிர்ப்பதற்காக, சிர்கோனியம் ஏய்ப்பு முறைகளைப் பயன்படுத்தியது. APT31 கைரேகை எனப்படும் நுட்பத்தைப் பயன்படுத்தியது. இது சைபர் கிரைமினல்கள் பார்வையாளர்களின் ஒரு குறிப்பிட்ட பகுதியை இன்னும் துல்லியமாக குறிவைக்க சாத்தியமான பாதிக்கப்பட்டவர்களின் அமைப்புகளைப் பற்றிய தகவல்களை சேகரிக்கும் ஒரு செயல்முறையாகும். கைரேகையைப் பயன்படுத்தும் போது சைபர் குற்றவாளிகளின் குறிக்கோள், கண்டறிதலைத் தவிர்ப்பதாகும். அந்த நோக்கத்திற்காக, அவர்கள் உலாவியில் ஜாவாஸ்கிரிப்டைப் பயன்படுத்தி ஸ்கிரிப்ட் பாதுகாப்பு ஸ்கேனருக்கு எதிராக இயங்குகிறதா என்பதைக் கண்டறிய முயற்சிப்பார்கள். ஸ்கேனரின் அறிகுறிகள் கண்டறியப்பட்டால், பேலோட் வழங்கப்படாது. கைரேகை எடுப்பதில் ஆபத்து உள்ளது. ஸ்கிரிப்ட் அதைத் தேடும் எவருக்கும் தெரியும், அது சந்தேகத்தை ஏற்படுத்தலாம், ஆனால் கைரேகை அதிக எண்ணிக்கையிலான பேலோடைப் பயன்படுத்த அனுமதிக்கிறது.

APT31 அதன் ஸ்னீக்கி யுக்திகளைப் பயன்படுத்துகிறது

பயனரின் பக்கத்தில் ஸ்கிரிப்டை இயக்குவதை உள்ளடக்காத கண்டறிதலைத் தவிர்க்க வேறு வழிகள் உள்ளன. சேவையக பக்க வழிமுறைகளைப் பயன்படுத்துவது பாதுகாப்பானதாக இருக்கும், ஏனெனில் அவை தூண்டும் வரை பாதுகாப்பு ஆராய்ச்சியாளரால் அவற்றை பகுப்பாய்வு செய்ய முடியாது. பயனரின் ஐபி டேட்டாசென்டர் ஐபியா என்பதைச் சரிபார்ப்பது அத்தகைய அணுகுமுறையாகும். ஸ்கேனர்கள் பெரும்பாலும் டேட்டாசென்டர் ஐபிகளைப் பயன்படுத்துகின்றன மற்றும் அத்தகைய ஐபியைக் கண்டறிவது பேலோடை பயன்படுத்தாமல் இருப்பதற்கான தெளிவான அறிகுறியாக இருக்கும்.

APT31 இன் தவறான செயல்பாட்டின் ஈர்க்கக்கூடிய அளவு இருந்தபோதிலும், பாதுகாப்பு ஆராய்ச்சியாளர்கள் அவர்களின் முக்கிய கவனம் அறிவுசார் சொத்து திருட்டு என்று இன்னும் அடையாளம் காண்கின்றனர். சிர்கோனியத்தின் அனைத்து செயல்பாடுகளின் உண்மையான நோக்கம் இன்னும் அறியப்படவில்லை, ஏனெனில் அவை தீங்கு விளைவிக்கும்.